SMART-LAB

Новый дизайн

Мы делаем деньги на бирже

теги блога Мурен(а)

- brent

- eurrub

- eurusd

- forex

- forts

- gold

- karapuz

- MetaTrader 5

- micex

- moex

- mt5

- quik

- RI

- rts

- Si

- sugar

- sugr

- TradingView

- United Traders

- USDRUB

- ut

- акции

- бан

- банк

- банки

- биржа

- бкс

- брокер

- брокеры

- валюта

- видео

- волны вульфа

- вопрос

- встреча smart-lab

- втб

- втб брокер

- втб24

- газпром

- герчик

- ГО

- Доллар рубль

- золото

- ИИС

- инвестирование

- инвестиции в недвижимость

- интервью

- книга

- книги

- конференция смартлаба

- кредит

- кризис

- личные деньги

- лчи

- ммвб

- мобильный пост

- мосбиржа

- Московская биржа

- налоги

- Налогообложение на рынке ценных бумаг

- натуральный газ

- недвижимость

- нефть

- норникель

- облигации

- обучение

- Олейник

- опрос

- опцион

- опционы

- Открытие

- открытие брокер

- офз

- ОФЗ облигации

- оффтоп

- охота на герчика

- психология

- пшеница

- рбктв

- рецензия на книгу

- ртс

- русгидро

- сахар

- сбербанк

- смартлаб

- срочный рынок

- суд

- технический анализ

- тинькофф

- торговые сигналы

- торговый софт

- трейдинг

- финам

- Финансовая грамотность

- форекс

- ФОРТС

- фьючерс РТС

- фьючерс РТС

- ФЬЮЧЕРСЫ

- швагер

- юмор

меня об этом много-много лет назад

проинформировали в Трояке,

когда я там свой счёт открывал…

:)

Доброго Дня Вам!

Коллеги, мне кажется — это номинация на пост года на фарт-лабике!!!

А по серьезному… такие преценденты были или это только теория?

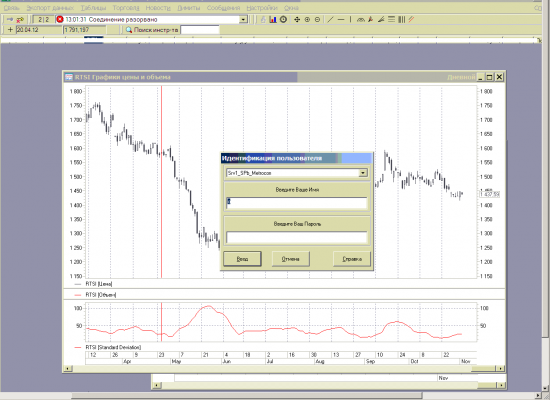

ИСТОРИИ ТРЕЙДЕРОВ: ХАКЕРЫ ВЗЛОМАЛИ QUIK

uptrade.ru/raznoe/istorii-trejderov-xakery-vzlomali-quik.htm

Так же не является уязвимостью и возможность ввода неполного логина. Логин не является секретной информацией. Таковой является пароль и секретный ключ.

СМС одноразовые и действует в течение определенного времени. Многие интернет-банки используют смс-подтверждение. Имхо, вы неверно оцениваете риски взлома доступа в данном случае.

так и вхожу

quik.ru/user/faq/keys/#q61

iquik.ru/2012/03/20/iquik-how-to-connect-to-different-brokers-account/

iquik.ru/2012/05/10/quik-change-login-password/

путь в QRYPTO.CFG в любом случае будеть указан. Иначе QUIK не сумеет прочитать ключи.

Причем я сегодня еще раз подумал на эту тему — вообще-то даже кратковременное подключение флешки не особо и спасет, те же вирусы записываются на флешку сразу при подключении мнгновенно.

Наверное единственный вариант, каким можно запутать алгоритм вируса — это прописать в QRYPTO.CFG относительный путь, например

pubring=key\pubring.txk

secring=key\secring.txk

при этом запускать QUIK ярлыком, а в ярлыке указать рабочим каталог какой-либо каталог на флешке. Например, пусть флешка у нас подключается диском F:, тогда сложить файлы ключей на флешку в папку f:\qqq\key, а в качестве рабочего каталога для запуска QUIK указать f:\qqq

В этом случае при запуске QUIK будет считывать ключи из нужного каталога добавляя к пути для запуска папку key\ и успешно находить ключи, в то время как вирус без полного сканирования флешки замучается соображать по какому пути лежат ключи, потому как информация об этом по сути лежит в разных не связанных сущностях.

Что касается «кратковременного» подключения флешки — я точно помню, что на форуме был ответ по этому поводу от Алексея Пархомчика, однако касательно восстановления связи после обрыва соединения там речи не было. Вероятно в этот момент ключи снова нужны. И если мы воспользовались методикой относительных путей — то может возникнуть проблема например в том случае, когда во время работы QUIK мы поменяли текущую папку, например, открыв файл QPile-портфеля из другой папки. Но это все надо проверять, мне лень, признаться.

В общем не теряйте по возможности связь с сервером, тогда флешку с ключами действительно можно будет подключать лишь на момент установления соединения. Хранить ключи после чтения в памяти QUIK — это тоже неразумно, согласитесь, их ведь запросто можно оттуда будет умыкнуть вирусу.